[서론] “용어가 너무 많아서 막막해요” → 성을 지키는 이야기로 한 번에 정리해봅니다

정보보안기사 시스템 보안은 서버/운영체제(OS) 자체를 지키는 파트라서, 용어가 한 번에 쏟아져 나오죠.

그래서 이 글은 시스템을 중세 성(Castle)로 비유해서, “왜 필요한지(Why)”와 “시험에서 어떻게 묻는지(How)”를 같이 붙여드립니다.

읽고 나면 최소한 커널 모드 vs 유저 모드, SetUID, ASLR/DEP, Deadlock, 로그(wtmp/utmp/btmp/syslog) 흐름이 머릿속에 지도처럼 잡히게 됩니다.

Part 1. 전술 정보 분석: 출제 트렌드 & 중요도 Top 10

1) 최신 출제 트렌드 요약

요즘 시스템 보안은 예전처럼 “숫자 몇 번?”만 묻지 않고, 다음 3가지가 강하게 섞여 나옵니다.

- 시나리오 기반 실무형: 침해사고 상황 + 로그 제시 → “침입 시각/공격 흔적/대응”을 묻는 흐름

- 명령어 결과 해석형:

chmod 4755,umask 022같은 설정 결과가 보안에 주는 영향 - 방어기법 원리형: ASLR/DEP를 “정의”가 아니라 “공격과의 창·방패”로 이해했는지 점검

2) 중요도 Top 10 (시험·실무 우선순위 표)

| 순위 | 핵심 키워드 | 중요도 | 시험에서 자주 묻는 포인트 | “성(Castle)” 비유 |

|---|---|---|---|---|

| 1 | 리눅스 로그 분석 | ★★★★★ | /var/log/*, wtmp/utmp/btmp, last/who/lastb 매핑 | 서기관의 기록(증거) |

| 2 | 특수 권한(SetUID/SetGID/Sticky) | ★★★★★ | 4000/2000/1000, chmod 4755, 권한상승 위험 | 왕의 인감도장 |

| 3 | 파일시스템(Inode) | ★★★★☆ | inode=메타데이터, “파일명은 inode에 없다” | 주민등록 등본 |

| 4 | 버퍼 오버플로우(BOF) | ★★★★☆ | 스택/RET 조작, 취약 함수 식별 | 성벽 균열로 침투 |

| 5 | 교착상태(Deadlock) | ★★★★☆ | 4대 조건(상.점.비.환), 예방/회피(은행원) | 외나무다리 마차 정체 |

| 6 | 프로세스 스케줄링 | ★★★☆☆ | 선점/비선점, RR/SJF 등 개념 | 성 내 업무 배정 |

| 7 | IDS/IPS | ★★★☆☆ | 오용탐지/이상탐지, 오탐/미탐 | 성벽 감시자 |

| 8 | 악성코드/무결성 | ★★★☆☆ | 웜/바이러스/트로이 차이, Tripwire | 내부 배신자/감사관 |

| 9 | RAID(가용성) | ★★★☆☆ | 0/1/5/6 복구 가능 여부 | 창고의 백업 구조 |

| 10 | 메모리 보호(ASLR/DEP) | ★★★☆☆ | 약어/원리, NX bit, 우회 개념 | 왕의 침실 위장 |

Part 2. 스토리로 읽는 시스템 보안: 성(Castle)의 연대기

이제부터는 진짜로 “성”에 입장해보죠.

이 성의 왕은 커널(Kernel)이고, 백성은 유저(User)입니다. 성 밖엔 늘 해커(Hacker)가 서성입니다.

Episode 1. 왕과 백성의 소통: 커널 모드 vs 유저 모드

핵심 개념

- 커널 모드(Kernel Mode): 하드웨어/메모리/CPU 같은 핵심 자원에 직접 접근 가능(왕의 권한)

- 유저 모드(User Mode): 제한된 권한으로 실행(백성의 권한)

- 백성이 자원이 필요하면 시스템 콜(System Call)로 왕에게 요청합니다.

커널 모드 vs 유저 모드 비교 표

| 구분 | 커널 모드 | 유저 모드 |

|---|---|---|

| 권한 | 시스템 자원 직접 제어 | 직접 접근 불가 |

| 안정성 | 문제 생기면 전체 시스템 위험(크래시/패닉) | 문제 생겨도 해당 프로세스 종료 |

| 접근 방식 | 드라이버/커널 코드 수행 | 앱/사용자 프로세스 수행 |

| 연결고리 | 시스템 콜로 진입 | 시스템 콜로 요청 |

Episode 2. 왕의 인감도장을 빌리다: SetUID / SetGID / Sticky Bit

왜 필요할까요?

대표 예시가 비밀번호 변경 프로그램(/usr/bin/passwd)입니다.

이 작업은 /etc/shadow를 건드려야 하니 원래는 root(왕)만 가능하죠. 그런데 백성도 비밀번호는 바꿔야 합니다. 그래서 “인감도장”이 등장합니다.

특수 권한 3종 비교 표

| 권한 | 의미 | 숫자 비트 | 대표 위치/예시 | 보안 포인트 |

|---|---|---|---|---|

| SetUID | 실행 중 파일 소유자 권한으로 동작 | 4000 | passwd | 잘못 걸리면 권한 상승(Root Shell) |

| SetGID | 실행 중 파일 그룹 권한으로 동작 | 2000 | 협업 디렉터리 | 그룹 권한 관리 실수 주의 |

| Sticky Bit | 공용 디렉터리에서 자기 파일만 삭제 가능 | 1000 | /tmp | 공용 공간 질서 유지 |

실무에서 자주 쓰는 점검 명령

- SetUID 탐지:

find / -perm -4000 -type f 2>/dev/null - 권한 설정 예:

chmod 4755 filename(SetUID + 755)

Episode 3. 암살자를 피하는 왕의 침실: ASLR / DEP(NX bit)

버퍼 오버플로우 같은 공격자는 “왕의 침실(메모리 주소)”을 알아내서 RET를 바꿔치기하려고 합니다.

그래서 경호대가 두 가지 방어를 깔아요: ASLR과 DEP입니다.

ASLR vs DEP 비교 표

| 방어기법 | 한 줄 정의 | 무엇을 막나 | 성(Castle) 비유 |

|---|---|---|---|

| ASLR | 메모리 주소를 랜덤화 | 주소 예측 기반 공격(RET 조작) | 침실 위치를 매일 바꿈 |

| DEP(NX) | 데이터 영역 실행 금지 | 쉘코드 실행 | 창고에서 무기 사용 금지 |

✅ [요약 팁]

시험에서는 약어를 정확히 묻습니다.

- ASLR: Address Space Layout Randomization

- DEP: Data Execution Prevention (NX bit와 함께 자주 출제)

그리고 “ASLR은 주소를 바꾸는 것, DEP는 실행을 막는 것”으로 역할을 분리해두면 헷갈리지 않아요.

Episode 4. 좁은 골목길의 마차들: Deadlock(교착상태)

교착상태는 “서로가 서로를 기다리며 멈춘 상태”입니다. 시험은 거의 항상 4대 조건을 묻습니다.

교착상태 4대 조건 표 (필수 암기)

| 조건 | 의미 | 비유 |

|---|---|---|

| 상호 배제 | 자원을 동시에 못 씀 | 다리는 한 번에 한 마차 |

| 점유와 대기 | 내 자원 잡고 남의 자원 기다림 | 다리 반쯤 차지하고 버팀 |

| 비선점 | 강제로 뺏을 수 없음 | 왕도 마차 못 뺌 |

| 환형 대기 | 꼬리물기 대기 | A→B→C→D→A |

✅ [요약 팁]

교착상태는 4대 조건이 ‘필요충분조건’이라서,

하나만 깨도 예방 가능입니다. 시험에서 “예방/회피/탐지/복구”를 섞어 물을 때도 결국 핵심은 조건을 깨는 전략이에요.

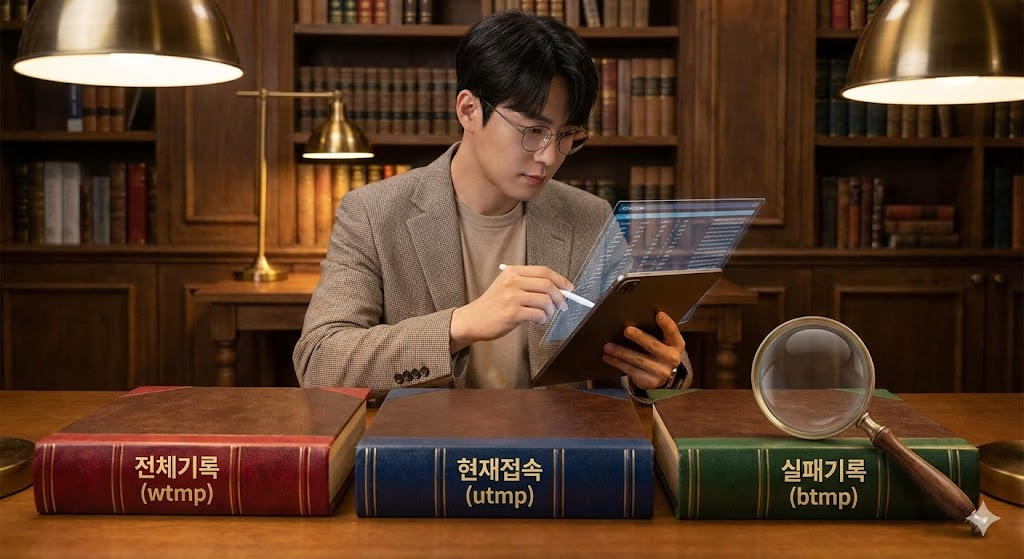

Episode 5. 왕국의 서기관: 로그 파일 분석(wtmp/utmp/btmp/syslog)

침해사고가 나면 “감”이 아니라 증거(로그)로 판단합니다.

시험은 특히 wtmp/utmp/btmp를 명령어와 1:1로 매핑시키는 걸 좋아합니다.

로그 파일 한눈에 정리 표

| 로그 | 성(Castle) 비유 | 무엇이 기록되나 | 파일 형태 | 확인 명령 |

|---|---|---|---|---|

| wtmp | 왕조 실록 | 로그인/로그아웃/부팅 기록(전체 이력) | 바이너리 | last |

| utmp | 현재 상황판 | “지금 누가 접속 중?” | 바이너리 | who, w |

| btmp | 블랙리스트 | 로그인 실패 기록 | 바이너리 | lastb |

| syslog | 중앙 문서고 | 시스템 전반 이벤트 | 텍스트 | cat/less/grep |

✅ [요약 팁]

함정 1순위: “wtmp는 텍스트니까cat으로 보면 된다” → 바이너리라서 깨집니다.

그리고 실무형으로는/var/log/secure(배포판 따라 다름), 인증 실패 흔적, ssh 로그인 시도 등을 같이 묶어서 내는 경우가 많아요.

Part 3. 암기 족집게: 시험장에서 1초 컷 치트키

[암기1] 교착상태 4대 조건 = “상.점.비.환”

상호배제 / 점유대기 / 비선점 / 환형대기

[암기2] 바이너리 로그 3총사 = “W-U-B”

W(wtmp)=last/ U(utmp)=who,w/ B(btmp)=lastb

[암기3] 특수권한 숫자-문자 = “4-2-1 / S-S-T”

4000(SetUID)=s / 2000(SetGID)=s / 1000(Sticky)=t

(대문자 S/T가 보이면 실행권한(x) 누락 가능성 체크!)

[암기4] RAID = “0은 빵, 1은 거울, 5는 오(오류 검출)”

RAID0 빠르지만 복구 X / RAID1 미러링 / RAID5 패리티

Part 4. 전술 요약 지도: 시험 직전 10분 압축 맵

| 성의 구성요소 | 시스템 보안 키워드 | 시험 포인트 | 실무에서 바로 쓰는 체크 |

|---|---|---|---|

| 왕(커널) | 커널 모드/유저 모드, 시스템 콜 | “유저 모드 직접 접근?” 함정 | 권한 경계/드라이버 이슈 |

| 인감도장 | SetUID/SetGID/Sticky, chmod | 4000/2000/1000 + 설정 결과 | find / -perm -4000 점검 |

| 왕의 침실 | ASLR/DEP(NX) | 정의+역할 구분 | 보안 옵션/취약점 대응 |

| 외나무다리 | Deadlock | 상.점.비.환 | 예방/회피 개념 정리 |

| 서기관 | wtmp/utmp/btmp/syslog | W-U-B 매핑 | 침해사고 흔적 추적 |

Part 5. 실전 모의 훈련: O/X 퀴즈 (상세 해설 포함)

문제

- [O/X] 리눅스에서 /etc/shadow 파일은 모든 사용자가 읽을 수 있어 보안에 취약하다.

- [O/X] SetUID가 설정된 파일을 일반 사용자가 실행하면, 실행되는 동안 파일 소유자의 권한을 갖게 된다.

- [O/X] 교착 상태의 4대 조건 중 상호 배제 조건을 제거하면 교착 상태를 예방할 수 있다.

- [O/X] wtmp 로그 파일은 텍스트 파일이므로

cat이나vi로 직접 확인할 수 있다. - [O/X] ASLR은 메모리 주소 공간을 난수화해 공격자가 주소를 예측하기 어렵게 만든다.

- [O/X] 윈도우 NTFS는 파일 단위 보안(ACL)과 암호화(EFS)를 지원한다.

- [O/X]

chmod 755는 소유자 rwx, 그룹 r-x, 타인 r-x 권한이다. - [O/X] RAID 0은 데이터 중복 저장으로 디스크 장애 시 복구 기능을 제공한다.

- [O/X] 유저 모드 프로세스는 시스템 콜 없이도 하드웨어 자원에 직접 접근할 수 있다.

- [O/X]

umask 022일 때 새로 생성되는 파일의 기본 권한은 644이다.

정답 및 해설

- X —

/etc/passwd는 읽을 수 있어도, /etc/shadow는 root만 읽을 수 있게 막는 게 섀도우 패스워드의 핵심입니다. - O — SetUID(4000)는 실행 중 파일 소유자(대개 root) 권한으로 동작합니다. 그래서 권한상승 이슈가 붙습니다.

- O — 교착상태는 상.점.비.환이 모두 충족되어야만 발생합니다. 하나라도 깨면 예방됩니다.

- X — wtmp/utmp/btmp는 바이너리라 텍스트로 보면 깨집니다. 전용 명령어로 봅니다.

- O — ASLR은 주소 예측을 흔들어 공격 난이도를 올립니다.

- O — NTFS는 ACL/EFS 지원이 강점입니다(FAT 계열과 대비).

- O — 7=4+2+1(rwx), 5=4+1(r-x). 그래서 755가 맞습니다.

- X — RAID0은 스트라이핑이라 빠르지만 중복이 없어서 복구 불가입니다.

- X — 유저 모드는 직접 접근이 안 되고 시스템 콜로 커널에 요청해야 합니다.

- O — 파일 기본 666에서

umask 022를 빼서 644가 됩니다. (디렉터리는 777 기준)

[결론] 3줄 요약

- 시스템 보안은 결국 권한(왕의 힘), 메모리 방어(왕의 침실), 로그(서기관의 기록) 싸움입니다.

- 시험은 특히 SetUID, ASLR/DEP, Deadlock(상.점.비.환), W-U-B 로그 매핑을 집요하게 물어요.

- “성(Castle) 비유”로 구조를 잡고, 마지막은 치트키로 1초 인출까지 만들어두면 합격선이 안정됩니다.

정보보안기사 실무 가이드 시리즈

현업 엔지니어의 시각으로 재구성한 필승 공략법