Portainer로 OpenVPN 깔아서 외부에서 시놀로지 NAS를 ‘내 폰 하드’처럼 쓰는 법 (SMB 연결)

“갤럭시 용량은 256GB인데, 집 NAS는 3TB…

이걸 밖에서도 그냥 내 폰 저장공간처럼 쓰면 얼마나 편할까?”

결론부터 말하면, 됩니다.

다만, 보안은 제대로 챙기셔야 해요.

오늘은 시놀로지 NAS + Portainer + OpenVPN + 갤럭시 ‘내 파일’ 앱(갤럭시 순정앱) 조합으로

- 밖에서 WiFi/LTE/5G로 집 내부망에 안전하게 접속하고

- 갤럭시에서 SMB(네트워크 스토리지)로 NAS를 붙여서

- 사진·영상·문서 등 “내 폰 저장공간” 프리하게 쓰는 방법

을 Portainer로 설치하는 방식으로 정리해 보겠습니다.

참조용으로 아래 Openvpn 공식홈페이지 링크 공유드립니다.

Official Docker VPN Server with Access Server | OpenVPN

0. 왜 굳이 VPN을 써서 SMB를 써야 할까?

1) 445 포트 열면? = “랜섬웨어님, 여기 집이에요”

외부에서 NAS 공유 폴더를 윈도우 탐색기처럼 쓰려면

보통 SMB 포트(445)를 인터넷에 직접 열어야 합니다.

문제는 이 445가…

- 전 세계 해커·랜섬웨어 봇이 24시간 자동 스캔하는 단골 포트

- “우리 집 NAS 여기 있어요~ 마음껏 두드려보세요” 수준의 개방

이라서,

SMB 445를 인터넷에 노출하는 건 정말 비추, 거의 자살행위에 가깝습니다.

원래 SMB(윈도우 파일 공유)는

집·사무실 내부 LAN에서 쓰라고 만든 프로토콜이라

외부 개방을 전제로 한 보안 설계가 아니거든요.

2) 시놀로지 드라이브 vs VPN + SMB

“그럼 그냥 시놀로지 드라이브 앱 쓰면 되는 거 아닌가요?”

- 시놀로지 드라이브

- 장점: 설치가 쉽고, 기본 보안도 좋습니다.

- 단점: 할당된 특정 폴더만 접근 → 관리자 입장에선 답답할 수 있음

- VPN + SMB 조합

- 장점: 집에서 PC로 접속하는 것처럼

NAS의 모든 공유 폴더를 SMB로 자유롭게 접근 가능 - 마치 갤럭시가 “집 와이파이에 붙어 있는 단말”처럼 행동

- 장점: 집에서 PC로 접속하는 것처럼

그래서 우리가 만들 구조는:

SMB 445는 외부에 절대 안 열고,

OpenVPN으로 먼저 ‘집 안’으로 들어온 다음

내부 IP로 SMB를 붙이는 방식입니다.

한마디로,

보안은 철저하게, 사용은 편리하게.

1. 준비물 체크

- 시놀로지 NAS (Container Manager + Docker 지원 모델)

- NAS에 Portainer 설치 완료

- 외부에서 접속 가능한 공인 IP 또는 DDNS 주소

- 집 공유기 관리자 페이지 접속 가능

- 갤럭시 스마트폰 (삼성 ‘내 파일’ 앱 기본 탑재)

💡 아직 Portainer가 없다면?

SSH, docker 명령어가 익숙하지 않다면 Portainer가 훨씬 편합니다.

아직 Portainer가 설치되지 않은 분들은

[링크: 시놀로지 Portainer 설치 방법 바로가기]

이 글을 먼저 보고, Portainer를 설치해 두신 뒤에 여기로 다시 돌아오세요.

💡 NAS 폴더 구조 추천

공유폴더/docker/openvpn이런 구조를 추천합니다.

예:/volume1/docker/openvpn

2. STEP 1 – Portainer Stacks로 OpenVPN 컨테이너 띄우기

이제 SSH(검은 화면) 없이,

Portainer의 Stacks 기능으로 OpenVPN을 올려보겠습니다.

2-1. Portainer 접속 & Stacks 메뉴 열기

- 브라우저에서 Portainer 주소로 접속

- 예:

http://NAS내부IP:9000또는 역프록시 주소

- 예:

- 로그인 후 왼쪽 메뉴에서 Stacks 클릭

- 오른쪽 상단의

+ Add stack버튼 클릭

2-2. Stack 이름 입력 & 코드 붙여넣기

- Name에 원하는 이름 입력

- 예:

openvpn

- 예:

- 아래쪽 Web editor(텍스트 영역)에 아래 코드를 그대로 붙여넣습니다.

version: "3.8"services: dockovpn: image: alekslitvinenk/openvpn container_name: openvpn cap_add: - NET_ADMIN ports: - 1194:1194/udp # VPN 연결용 기본 포트 (UDP 1194) - 8080:8080/tcp # .ovpn 파일 다운로드용 웹 UI 포트 (내부에서만 사용) volumes: - /volume1/docker/openvpn:/opt/Dockovpn_data restart: unless-stopped command: -r # 시작 시 설정 파일 자동 생성🔧 코드 설명 요약

image: alekslitvinenk/openvpn

→ OpenVPN 서버 이미지 사용cap_add: NET_ADMIN

→ VPN이 네트워크 인터페이스를 제어할 수 있게 하는 권한 (필수)ports

1194/udp: 갤럭시 ↔ NAS VPN 연결용 포트8080/tcp: 집 안에서 .ovpn 파일 받을 때만 사용하는 포트volumes

/volume1/docker/openvpn아래에 설정/키 파일이 저장됩니다.restart: unless-stopped

→ NAS 재부팅 후에도 자동으로 다시 살아납니다.command: -r

→ 컨테이너 최초 실행 시 서버 설정 + 클라이언트 .ovpn 파일 자동 생성

2-3. 스택 배포 & 실행 확인

- 페이지 하단의

Deploy the stack버튼 클릭 - 잠시 기다리면 Stacks 목록에

openvpn스택이 생성되고 상태가 Running으로 변경됩니다. - 왼쪽 메뉴에서 Containers로 이동해서

openvpn컨테이너가 Running 상태인지 확인합니다.

이제 OpenVPN 서버가 NAS 안에서 잘 떠 있는 상태입니다.

3. STEP 2 – 공유기 포트포워딩 (1194/UDP만 열기)

이제 외부에서 집으로 들어올 문을 하나 열어줘야 합니다.

그 문이 바로 1194/UDP 포트입니다.

3-1. “기본 포트 그대로인데, 포트포워딩 안 해도 되죠?” → NO

가끔 이런 착각이 있습니다.

“OpenVPN 기본 포트 1194 그대로 썼으니까 공유기가 알아서 해 주겠지?”

절대 아닙니다.

- 공유기는 기본적으로 외부 → 내부 방향은 전부 차단 상태입니다.

- 우리가 직접

“외부 1194/UDP로 들어오는 트래픽은 NAS의 1194/UDP로 보내줘”

라는 포트포워딩 규칙을 만들어 줘야 합니다.

3-2. 포트포워딩 설정 예시

공유기 관리자 페이지 → 포트포워딩 / NAT 메뉴에서:

- 규칙 이름:

OpenVPN - 외부 포트:

1194 - 내부 IP: NAS IP (예:

192.168.0.10) - 내부 포트:

1194 - 프로토콜: UDP

중요:

이 가이드에서는 .ovpn 파일 다운로드용 8080 포트는

오직 집 내부에서만 쓸 것이기 때문에,

8080에 대한 포트포워딩은 전혀 하지 않습니다.

💡 TIP – “SMB 445는 위험하다면서, 1194 열어도 괜찮나요?”

- SMB 445

- “아무나” 접속 시도 가능

- 비밀번호 무차별 대입, 취약점 공격(랜섬웨어)이 바로 들어옵니다.

- OpenVPN 1194

- 암호화된 인증서(.ovpn)와 키가 있어야

제대로 된 접속 시도를 할 수 있습니다.- 인증서가 없으면, 그냥 철문 밖에서 두드리는 것뿐이라

내부 네트워크로 들어오지 못합니다.즉, 1194는

“누구나 두드리는 대문”이 아니라

“열쇠 가진 사람만 열 수 있는 디지털 도어락” 같은 포트입니다.물론 1194도 포트가 열려 있는 건 맞기 때문에

- 컨테이너/이미지 최신 유지

- 강력한 계정/비밀번호 사용

같은 기본 보안은 필수지만,

구조적으로 SMB 445를 인터넷에 직접 여는 것보다 훨씬 안전한 방식입니다.

4. STEP 3 – .ovpn 설정 파일 다운로드 (집 안 와이파이에서만!)

이제 갤럭시에서 사용할 VPN 열쇠(.ovpn 파일)를 발급받을 차례입니다.

여기서 보안의 핵심은:

8080 페이지는 ‘내 집 열쇠 발급소’이므로,

외부에서 열지 말고 집 안에서만 쓰자 입니다.

4-1. 집 와이파이에서 .ovpn 파일 받기

- 갤럭시를 집 와이파이에 연결합니다.

- 갤럭시 브라우저(삼성 인터넷/크롬 등)를 열고, 주소창에 입력: http://NAS내부IP:8080

http://NAS내부IP:8080예:http://192.168.0.10:8080 - Dockovpn 웹 페이지에 접속되면,

기본 생성된 클라이언트 .ovpn 파일을 다운로드합니다. - 파일은

내 파일 → 다운로드폴더에 저장됩니다.

(‘내 파일’ 앱에서 .ovpn 파일이 다운로드된 모습)

⚠️ 보안 TIP – 8080은 ‘내 집 열쇠 발급소’, 외부 개방 금지

이 8080 페이지는 말 그대로

“내 집 VPN 열쇠(.ovpn)를 발급하는 곳”입니다.물론 기술적으로는

- Nginx Proxy Manager(역프록시)를 쓰거나

- 공유기에서 8080 포트포워딩을 걸어서

외부에서도 접속하게 만들 수 있습니다.하지만 그렇게 되면,

“열쇠를 파는 가게 위치”를 전 세계에 공개하는 꼴이 됩니다.그래서 이 글에서는:

- 8080은 집 안 와이파이에서만 사용

- 외부에서는 1194 포트의 VPN만 사용

이 원칙을 강력하게 추천드립니다.

조금 불편하더라도, 보안이 훨씬 안전한 방식입니다.

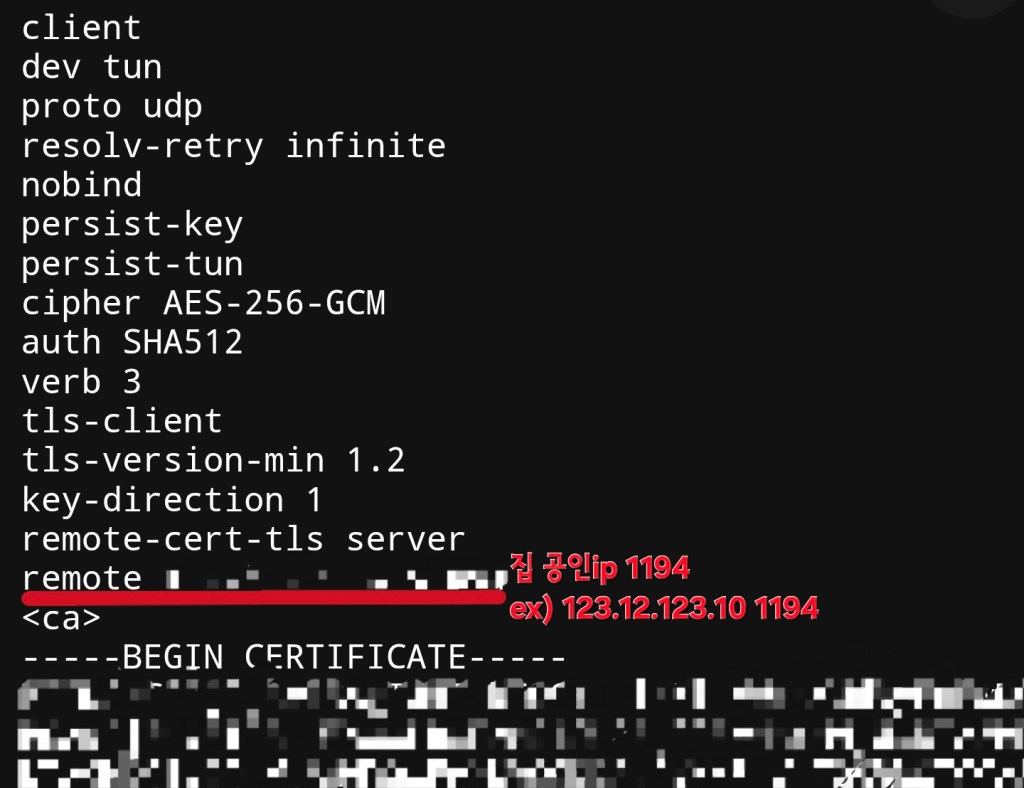

4-2. .ovpn 파일 안의 remote 주소 꼭 수정하기!

집 내부에서 .ovpn 파일을 받으면,

파일 안의 remote 줄이 이렇게 되어 있을 수 있습니다:

remote 192.168.0.10 1194

remote 192.168.0.10 1194이 상태로는 WiFi/LTE/5G에서 접속이 안 됩니다.

외부에서는 192.168.x.x가 의미가 없기 때문이죠.

그래서 한 번만 수정해 줄 필요가 있습니다.

- 갤럭시에서 텍스트 편집 앱(메모장 앱 등)으로 .ovpn 파일을 열거나,

- 이메일로 PC에 보내서 메모장/VSCode로 열어도 됩니다.

- 아래 줄을 찾습니다: remote 192.168.0.10 1194

remote 192.168.0.10 1194 - 이걸 공인 IP 또는 DDNS 주소로 바꿉니다. 예를 들어 DDNS를 쓴다면: remote myhome.ddns.net 1194

remote myhome.ddns.net 1194 - 저장 후, 다시 갤럭시로 가져와 사용하면 됩니다.

(메모장에서 .ovpn 파일을 열어 remote 주소를 수정하는 화면)

✅ 정리

- 집 안에서 다운로드 →

remote에 NAS 내부 IP가 들어 있을 확률 높음- 외부에서 쓰려면 →

remote를 공인 IP 또는 DDNS로 바꿔야 함- 이 한 줄 안 고치면, WiFi/LTE/5G에서 VPN 연결 절대 안 됩니다.

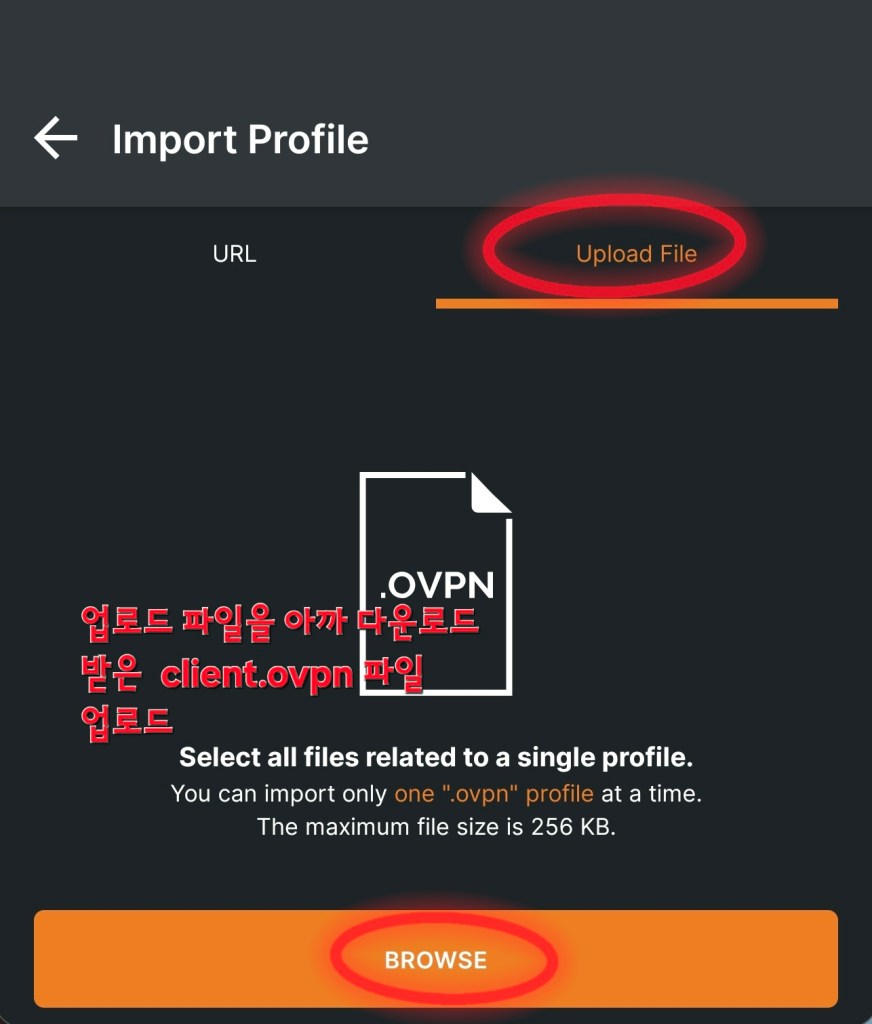

4-3. OpenVPN Connect 앱 설치 & 프로필 추가

- 플레이스토어에서

OpenVPN Connect검색 후 설치 - 앱 실행 → File → Import Profile

- 수정 완료된

.ovpn파일을 선택하여 프로필로 추가

(OpenVPN Connect에서 .ovpn 파일을 가져오는 Import 화면) - 프로필 이름 확인 → ADD → Connect

연결에 성공하면:

(OpenVPN Connect 앱에서 CONNECTED 상태로 표시된 화면)

🔍 테스트 팁

- 반드시 집 와이파이를 끄고, WiFi/LTE/5G 상태에서 연결해 보세요.

- 그래야 진짜로 “외부 → 집 → NAS” 경로가 잘 되는지 확인할 수 있습니다.

5. STEP 4 – 갤럭시 ‘내 파일’ 앱으로 SMB 연결 (하이라이트 ✨)

이제부터가 진짜 “갤럭시 저장공간 용량 무제한” 이 나는 단계입니다.

VPN이 연결된 상태에서는

갤럭시가 논리적으로 “집 공유기에 꽂힌 단말”과 같기 때문에,

삼성 기본 앱인 ‘내 파일(My Files)’만으로 NAS를 드라이브처럼 붙일 수 있습니다.

5-1. 가장 중요한 포인트 – “외부 IP 말고, 내부 IP를 쓴다”

VPN이 연결되면:

- ❌ SMB 연결할 때 공인 IP / DDNS 주소는 필요 없습니다.

- ✅ NAS 내부 IP (예:

192.168.0.10)를 입력해야 합니다.

VPN의 역할 =

“내 갤럭시를 가상으로 집 공유기에 꽂아주는 것”

따라서 SMB도 LAN 기준으로 붙이는 거예요.

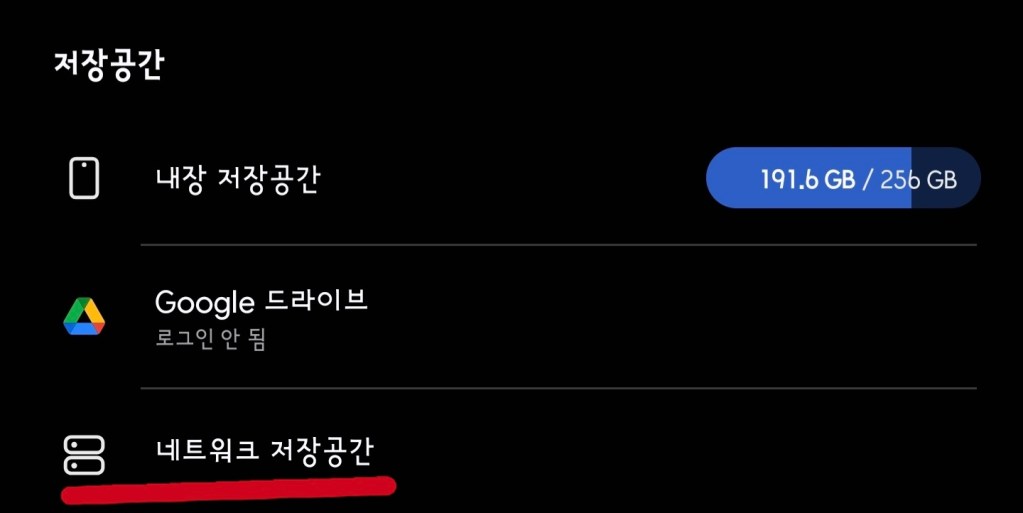

5-2. 갤럭시 ‘내 파일’ 앱으로 네트워크 스토리지 추가

- 갤럭시 홈 화면에서 ‘내 파일(My Files)’ 앱 실행

(‘내 파일’ 앱 아이콘이 있는 홈 화면) - ‘내 파일’ 앱을 연 뒤, 화면을 맨 아래까지 스크롤

→네트워크 스토리지항목 터치

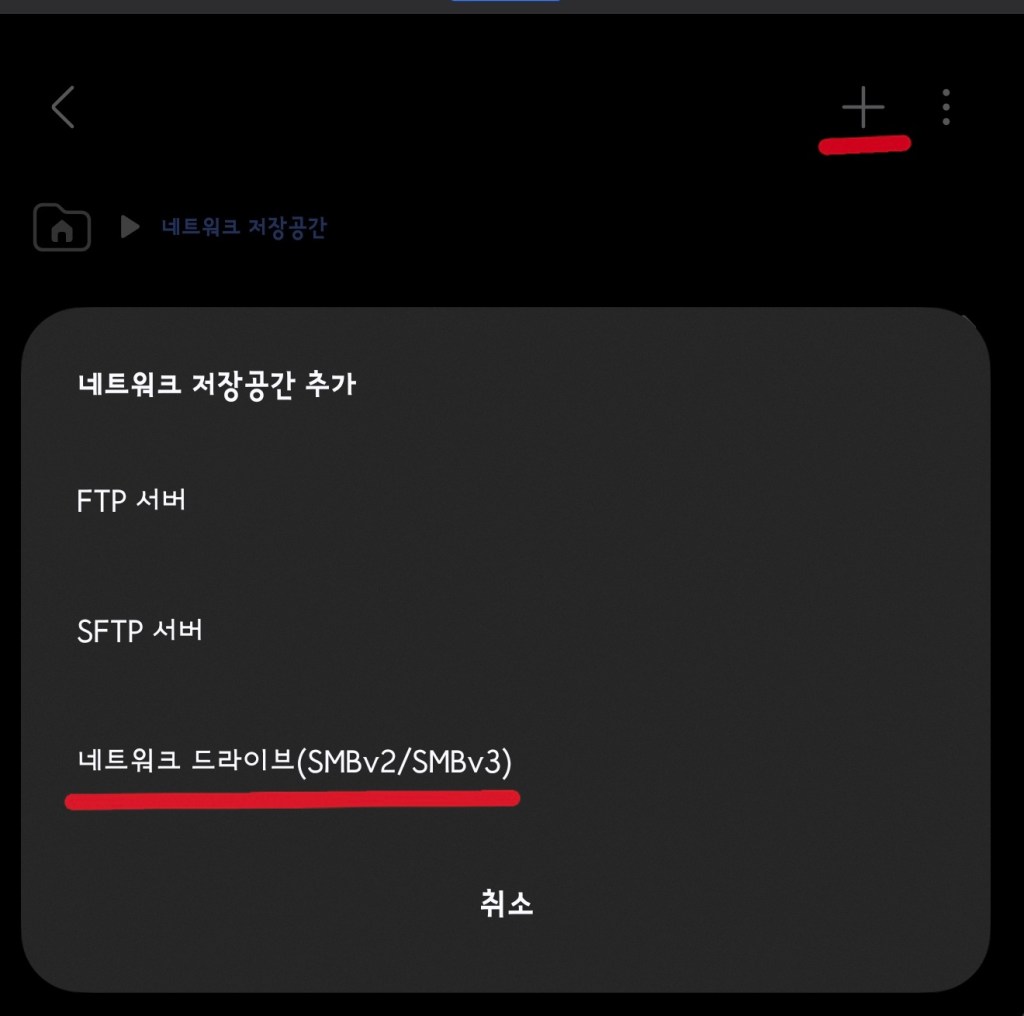

(내 파일 앱에서 맨 아래 ‘네트워크 스토리지’ 메뉴가 보이는 화면) + 네트워크 스토리지 추가버튼을 누릅니다.

4. 유형 선택에서 SMB(네트워크 드라이브) 선택

NAS가 자동으로 검색될 때도 있고, 안 잡힐 때도 있습니다.

- ‘직접 입력’ 화면에서 아래와 같이 채웁니다.

- 호스트 이름 또는 IP 주소: 192.168.0.10

192.168.0.10(여기서192.168.0.10= NAS 내부 IP) - 사용자 이름 / 비밀번호:

NAS에 로그인 가능한 계정 정보 입력

(SMB 접근 권한 있는 계정이어야 합니다)

- 호스트 이름 또는 IP 주소: 192.168.0.10

- 저장 후, 목록에서 방금 추가한 스토리지를 선택 → 접속

정상적으로 연결되면,

- ‘내 파일 → 네트워크 스토리지’ 메뉴 안에

NAS가 하나의 드라이브처럼 나타납니다. - 들어가 보면 공유 폴더들이 쫙 보입니다.

이제 사실상 “집 NAS 전체 용량 = 갤럭시 확장 스토리지” 상태가 된 겁니다.

6. 보안 & 활용 꿀팁 정리

6-1. SMB 445는 절대 외부에 열지 말 것

- SMB 445 포트를 인터넷에 직접 열어두면

랜섬웨어·봇들이 자동으로 두들기는 포트입니다. - 이 가이드는

“SMB는 내부망에서만 열어두고, 외부에서는 오직 VPN(1194/UDP)으로만 들어오게 하는 구조”를 전제로 합니다.

이게 가정용 NAS 보안의 최소 기준이라고 보셔도 됩니다.

6-2. 8080 포트는 집 안에서만, 외부 개방 금지

.ovpn파일 다운로드용 8080 포트는

집 와이파이 환경에서만 사용하고,

외부 포트포워딩은 절대 걸지 않습니다.- “내 집 열쇠 발급소 위치”를

굳이 전 세계에 공개할 이유는 없으니까요.

6-3. NAS 계정/비밀번호는 꼭 강하게

- VPN + SMB 구조에서는

VPN이 뚫리는 순간 NAS 계정이 모든 공유 폴더에 대한 열쇠가 됩니다. - 따라서:

- 관리자 계정은 복잡한 비밀번호 + 2단계 인증까지 걸어두고

- 평소 SMB 접속용으로는 권한이 제한된 별도 계정을 만드는 걸 추천합니다.

6-4. VPN의 숨은 꿀팁 – 해외에서 한국 OTT 보기

이 구조의 보너스 기능 하나 더.

VPN을 켜면, 갤럭시가 “한국 집 와이파이에 연결된 단말”처럼 보입니다.

그래서:

- 해외 여행/출장 중에도

- 집에 있는 VPN으로 접속하면

- 티빙, 웨이브, 쿠팡플레이, (조건에 따라) 한국 넷플릭스 등을

한국에서 접속하는 것처럼 이용할 수 있습니다.

물론 각 OTT 서비스의 해외 이용 정책/약관은

한 번씩 확인해 보셔야 합니다.

기술적으로는 “집 네트워크를 들고 다닌다”는 게 핵심입니다.

6-5. 안 될 때 체크할 것 (자주 막히는 포인트)

- VPN 연결 자체가 안 될 때

- 공유기 포트포워딩

1194/UDP → NAS 내부 IP확인 - WiFi/LTE/5G 상태에서 연결 테스트했는지 확인

- .ovpn 파일 안의

remote가 공인 IP 또는 DDNS로 되어 있는지 확인

- 공유기 포트포워딩

- VPN은 붙는데 SMB가 안 될 때

- NAS 내부 IP(

192.168.x.x)를 제대로 입력했는지 - DSM → 제어판 → 파일 서비스 → SMB가 활성화되어 있는지

- 해당 NAS 계정이 공유 폴더에 읽기/쓰기 권한을 갖고 있는지

- NAS 내부 IP(

마무리

- 시놀로지 NAS에 Portainer로 OpenVPN 스택 하나 만들고

- 공유기에서 1194/UDP만 조심스럽게 열어준 다음

- 갤럭시에서 OpenVPN + ‘내 파일’ 앱으로 SMB까지 연결하면,

집이든, 회사든, 카페든, 해외든

“내 NAS 전체 용량 = 갤럭시 확장 스토리지”가 됩니다.

답글 남기기